Zanim doczekamy się inteligentnych budynków, którym będzie można wydawać polecenia głosem, kontrolę nad pracą wszystkich zainstalowanych w obiekcie urządzeń pomoże nam sprawować Zintegrowany System Zarządzania.

Wystarczy jeden komputer, by sprawnie zarządzać działaniem urządzeń służących do bieżącej eksploatacji lub ochrony. Zintegrowany System Zarządzania umożliwia pracę zarówno w trybie automatycznym, jak również z operatorem. Przy pierwszej opcji decyzje podejmowane są ściśle według zaprogramowanych algorytmów. W przypadku pracy z operatorem oprogramowanie również przez cały czas czuwa, proponując określone rozwiązania, co przydatne jest w przypadku zdarzeń nagłych, sytuacji alarmowych i pomaga osobie sterującej siecią ustrzec się pomyłki. Wszystkie zdarzenia zachodzące w obiekcie natychmiast wychwytywane są przez Zintegrowany System Zarządzania, dzięki czemu możliwe jest natychmiastowe podjęcie reakcji.

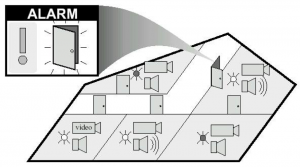

a) praca z operatorem odbywa się wyłącznie na podstawie planów obiektów przedstawionych graficznie na monitorze w postaci map (budynków, kondygnacji, fragmentów obiektu).

b) Każde z kontrolowanych urządzeń jest przedstawione na mapie graficznie w postaci ikony (tematycznej), obrazującej wykonywane aktualnie zadanie (otwarcie drzwi, włączenie światła itp.)

c) wszystkie Akcje podsystemu są natychmiast interpretowane graficznie na monitorze, a Akcje wymagające potwierdzenia są wyświetlane z dodatkowym żądaniem akceptacji przez operatora.

d) Każde zdarzenie alarmowe jest natychmiast sygnalizowane komunikatem alarmowym, odpowiednim komunikatem głosowym oraz żądaniem potwierdzenia przyjęcia wiadomości przez operatora.

e) Zdalne zarządzanie akcjami Zintegrowanego Systemu Zarządzania (otwarcie drzwi, włączanie podglądu z kamery, klimatyzacji itp.) polega na wskazaniu kursorem „myszki” odpowiedniej ikony na interesującej nas mapie i „kliknięcie” w obrębie ikony. W przypadku akcji wymagającej potwierdzenia, jest wyświetlany stosowny komunikat wraz z żądaniem potwierdzenia.

f) W przypadku połączenia Zintegrowanego Systemu Zarządzania z instalacją nagłaśniającą w obiekcie, każdy komunikat, zarówno alarmowy jak i informacyjny, może być przekazywany do dowolnej strefy obiektu.

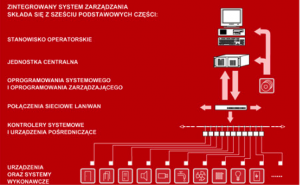

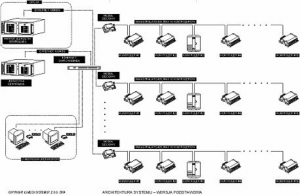

Istotną zaletą Zintegrowanego Systemu Zarzadzania jest jego wielka elastyczność. Możliwości jego rozbudowy są praktycznie nieograniczone i zależą wyłącznie od potrzeb i wymagań użytkownika, a proces decyzyjny w każdym przypadku zajmuje tyle samo czasu. Nie istnieje więc niebezpieczeństwo tego, iż w przypadku rozbudowanej sieci reakcja oprogramowania kontrolującego będzie się wydłużać w nieskończoność. Schemat architektury przedstawia rysunek:

Zintegrowany System Zarządzania został zaprojektowany z myślą o realizacji trzech podstawowych zadań:

- Zintegrowanego monitoringu programów i urządzeń lokalnych w celu wizualizacji wszystkich zdarzeń zachodzących na obiekcie. W przypadku, gdy na obiekcie niezależnie pracują różne systemy lokalne (alarmowe, pożarowe, napadowe, wentylacyjne, kontroli dostępu, sterownicze itp.), kontrola polegająca na dozorowaniu i analizowaniu ich pracy może być uciążliwa i pracochłonna, nie mówiąc już o braku możliwości wymiany informacji pomiędzy nimi. Zintegrowany monitoring polega na ciągłym gromadzeniu przez komputer informacji na temat bieżącej pracy wszystkich instalacji i wyświetlaniu ich na ekranach stosownych monitorów. Daje to operatorowi szczegółowy wgląd we wszystkie najważniejsze parametry i w sytuacjach tego wymagających umożliwia szybką reakcję. Część działań operatorskich może być dzięki temu przejęta przez system komputerowy i wykonywana automatycznie.

- Zarządzania i nadzorowania pracy urządzeń i instalacji lokalnych w sposób automatyczny przy pełnej kontroli ze strony operatora systemu. Do codziennej pracy wielu urządzeń nie jest konieczna ingerencja operatora. Może ona odbywać się w sposób całkowicie automatyczny po wcześniejszym ustaleniu schematu, wg jakiego mają pracować urządzenia, a ewentualna jego zmiana jest bardzo prosta i szybka do wykonania przez przeszkolony personel użytkownika bez konieczności ingerencji specjalistycznego serwisu. Oczywiście przejęcie kontroli nad pracą Zintegrowanego Systemu Zarządzania przez operatora jest możliwe w dowolnym czasie.

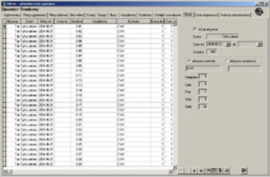

- Zarządzania pracą poszczególnych urządzeń bezpośrednio przez operatora (lub operatorów) z punktu dowodzenia. Jest to schemat pracy który wymaga stosownej liczby operatorów zdolnych do podejmowania określonych decyzji jednakże powodujący, iż każdą decyzję podejmuje człowiek z odpowiednimi kompetencjami. Oczywiście każda z jego decyzji jest w sposób nieodwracalny zapisywana w bazie danych z podaniem jego osobistego identyfikatora oraz dokładnego (co do sekundy) czasu. Dodatkowo niektóre z jego decyzji wymagają (oprócz obecności osobistego identyfikatora w postaci karty RF w czytniku) podania hasła dostępu (podwójna kontrola na zasadzie: “coś mam i coś wiem”). W przypadku, gdy któryś z operatorów Zintegrowanego Systemu Zarządzania jest zagrożony, a przez to istnieje niebezpieczeństwo przejęcia kontroli nad oprogramowaniem przez osoby niepowołane, istnieje możliwość zablokowania pracy tego operatora poprzez zdalne (z innego terminala operatorskiego) wylogowanie i odebranie mu praw do obsługi systemu.

Zintegrowany System Zarządzania umożliwia podłączenie zarówno stanowisk dających możliwość podglądu na monitorze pracy programu i jego sterowanie (operatorskich), jak również służących wyłącznie wizualizacji jego zachowania (prezentacyjne). Sieć został tak zaprojektowany, aby dawać możliwość podłączenia nieograniczonej liczby stanowisk zarówno operatorów sieci jak i prezentacyjnych. Stanowiska operatorów są standardowo zabezpieczone kontrolerem sprawdzającym na bieżąco ważność identyfikatora użytkownika. Jakiekolwiek działania można podjąć wyłącznie wówczas, gdy identyfikator jest umieszczony w kontrolerze, a przyznane operatorowi prawa zezwalają na ich wykonanie. Przy wymaganym podwyższonym stopniu bezpieczeństwa pulpit operatora może być dodatkowo chroniony hasłem operatora. Każdy zarejestrowany operator ma indywidualnie przyznane prawa dostępu, np. do całego obiektu lub jego części (budynku, piętra) i może w dowolnej chwili wykonać analizę stanu każdego z urządzeń i podsystemów pozostających w jego gestii.

-

CZYTNIK ZBLIŻENIOWY AC-APA01

Czytaj dalej -

CZYTNIK ZBLIŻENIOWY AC-PA01

Czytaj dalej -

JEDNOSTKA CENTRALNA AC-CPU100

Czytaj dalej -

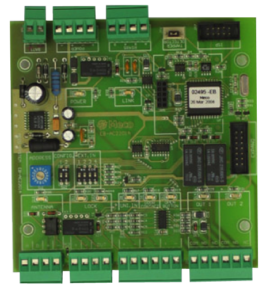

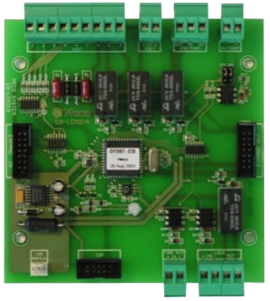

KONTROLER EB-AC2201

Czytaj dalej -

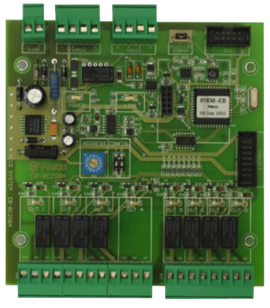

KONTROLER EB-BC208A

Czytaj dalej -

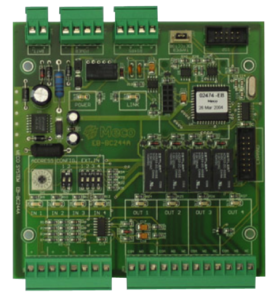

KONTROLER EB-BC244A

Czytaj dalej -

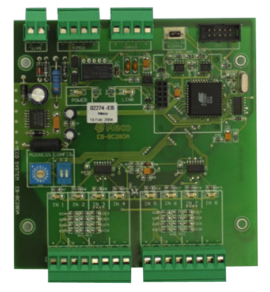

KONTROLER EB-BC280A

Czytaj dalej -

KONTROLER RYGLA EB-LCM11A

Czytaj dalej -

KONTROLER RYGLA EB-LCM21A

Czytaj dalej -

MODUŁ ADMINISTRACYJNY AC-S025/ADM

Czytaj dalej -

MODUŁ OPERATORA AC-S025/OPR

Czytaj dalej -

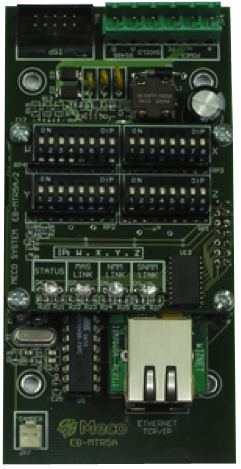

MODUŁ SIECIOWY EB-MTR5

Czytaj dalej